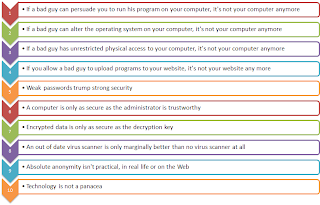

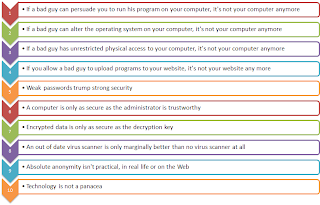

Microsoft Security Response

Center mendapat laporan tentang adanya celah keamanan pada produk microsoft,

dalam beberapa kasus yang dilaporkan terdapat beberapa celah yang sangat

berbahaya baik dari sisi system maupun akibat dari ulah manusia atau kesalahan

yang dibuat oleh seseorang dalam menggunakan produk tersebut.

Microsoft Security Response

Center mendapat laporan tentang adanya celah keamanan pada produk microsoft,

dalam beberapa kasus yang dilaporkan terdapat beberapa celah yang sangat

berbahaya baik dari sisi system maupun akibat dari ulah manusia atau kesalahan

yang dibuat oleh seseorang dalam menggunakan produk tersebut.

Sebagai tindak

lanjut dari laporan tersebut Microsoft

Security Response Center berusaha secepat mungkin menutup celah tersebut dengan

meningkatkan keamanan pada system. Selama bertahun-tahun Microsoft Security

Response Center mengembangkan daftar masalah-masalah yang diadukan tersebut dan

diberi istilah 10 hukum kekekalan keamanan.

Law

#1: If a bad guy can persuade you to run his program on your computer, it's not

your computer anymore

Dengan berkembangnya virus dan malware, komputer

yang ada saat ini banyak yang sudah dijadikan zombie oleh orang lain. Computer

yang kita miliki bisa dengan mudah dikendalikan oleh orang lain dengan cara

menyisipkan malware pada program-program bajakan atau website yang kurang

terpercaya. Dengan demikian komputer kita bisa saja dimanfaatkan oleh orang

yang tidak bertanggungjawab seperti melakukan serangan DOS dan DDOS terhadap

target yang mereka inginkan.

Law #2: If a bad guy can alter the operating

system on your computer, it's not your computer anymore

Pembatasan

hak akses dalam system operasi sangat penting, admin atau administrator

mempunyai hak penuh dalam merubah suatu system. Jangan sampai terjadi ada orang

lain yang yang mengambil alih system operasi, jika itu terjadi orang yang

menguasai system operasi kita akan melakukan perubahan terhadap system yang

kita miliki seperti mencuri dan merubah password, menambah dan menghapus user,

mencuri dan mengambil file-file penting yang kita miliki.

Law #3: If a bad guy has unrestricted

physical access to your computer, it's not your computer anymore

Untuk kemanan komputer yang kita miliki usaha

melakukan tindakan preventif seperti memberi password pada komputer, pemberian

password bisa dilakukan pada bios (password bios), password login, password

file system, dan password file data yang kita miliki. Ketika kita meninggalkan komputer

kita orang jahat tidak akan bisa melakukan apa-apa jika komputer tersebut sudah

dipassword semua, jika tidak diberikan password orang jahat bisa menggunkan komputer

kita secara fisik melakukan kejahatan seperti memasang keyloger untuk merekam

password yang diketikan di keyboard baik secara hardware maupun software,

merusak data, mengformat disk sehingga komputer kita bisa berjalan dengan

normal lagi.

Law #4: If you allow a bad guy to upload

programs to your website, it's not your website any more

Website atau weblog yang kita miliki harus

memiliki tingkat keamanan yang tinggi baik dari password maupun ekskripsi

security yang diguanakan untuk koneksi seperti AES 128. Dengan menutup bug atau

celah keamanan memungkinkan web kita susah diretas walaupun di kejadian nyata

tidak ada system yang sempurna. Kemungkinan yang terjadi jika ada orang yang

berhasil menguasai atau mengungah file ke web kita, bisa saja menyebarkan virus

untuk merusak atau mengambil file data yang kita miliki, kemungkinan terjelek

website kita dan website orang lain yang menggunakan hosting yang sama juga

bisa diretas dan dikuasai karena memanfaatkan celah keamanan dari web kita.

Law #5: Weak passwords trump strong security

Password

yang kuat harus memiliki kombinasi huruf besar, huruf kecil, angka, dan

karakter. Jangan membuat password yang mudah ditebak seperti tanggal lahir

anda, nama binatang kesayangan, tim sepak bola, nama binatang kesayangan, dan

nama orang yang anda cintai. Kemungkinan yang bisa terjadi jika password kita

diketahui oleh orang lain adalah file-file penting seperti email dan data

penting yang kita miliki bisa diketahui oleh orang lain, dan jika kita

merupakan administrator jaringan akan jadi lebih berbahaya jika orang tersebut

masuk sebagai anda dan melakukan kejahatan seperti merubah password admin,

menghapus dan menambah user baru, dan mencuri data-data penting.

Law #6: A computer is only as secure as the

administrator is trustworthy

Memiliki

teknologi security yang handal dan password yang kuat tidak akan berguna jika

orang yang kita percayai menjadi administrator tidak jujur, kemungkinan dia

menjual data-data penting perusahaan ke perusahaan lain sangat besar. Kita harus

mengetahui latar belakang dan sifat admin yang kita pekerjakan, dan kita harus

selalu mengawasi apa yang mereka lakukan dengan memberikan hak admin kepada

orang lain yang kita percayai untuk mengawasi admin tersebut. Kemungkinan yang

terjadi jika admin tidak jujur antara lain akan menjual data-data penting,

menambah user baru yang tidak berhak, dan bahkan bisa merusak system kita jika

dia kecewa dengan yang telah kita berikan.

Law #7: Encrypted data is only as secure as

the decryption key

File

yang sudah dieksripsi memang aman tetapi kunci deskripsi yang kita gunakan

harus kuat dan kita simpan ditempat yang aman, bayangkan jika kita sudah

bersusah payah untuk melakukan tindakan eksripsi dengan algoritma yang canggih tetapi

kunci enkripsinya banyak yang bisa melihat atau bisa melihatnya file tersebut

akan menjadi kaya file biasa karena kunci yang dipakai untuk membukanya mudah

didapatkan. Kemungkinan yang terjadi file rahasia kita bisa dicuri oleh orang

lain dan kemungkinan file tersebut bisa untuk dimodifikasi oleh orang yang

tidak bertanggungjwab.

Law #8: An out of date virus scanner is only

marginally better than no virus scanner at all

Anti

virus yang sudah kadaluarsa lebih baik dari pada tidak sama sekali memasang

antivurus pada komputer anda, setidaknya antivirus tersebut bisa mengatasi

virus-virus lama, untuk virus-virus yang baru dirilis kemungkinan antivirus

tersebut tidak bisa mengenalinya. Karena virus selalu terupdate dan kita harus

mengusahakan antivirus juga kita update. Kemungkinan kejahatan yang terjadi

akan lebih besar jika komputer kita sama sekali tidak memiliki pelindung atau

antivirus, kemungkinan komputer kita bisa diserang dan terjangkit oleh malware,

virus, dan Trojan.

Law #9: Absolute anonymity isn't practical,

in real life or on the Web

Penggunaan

identitas yang sebenarnya dalam penggunaan internet seharus ada perlindungan

baik secara hukum nasional maupun internasional. Dewasa ini banyak yang

melakukan mata-mata terhadap warga suatu Negara baik yang dilakukan oleh

militer Negara lain, perusahaan nasional, perusahaan asing, dan lembaga lain.

Kegiatan mata-mata tersebut baik untuk bisnis, keperluan militer, dan isu-isu

lainnya sebenarnya tidak boleh untuk dilakukan. Penggunaan proxy dan IP address

yang disamarkan juga bisa diketahui dengan melihat kesamaan cara atau metode

yang digunkan oleh orang tersebut. Kemungkinan yang terjadi kita bisa melakukan

kejahatan dengan menggunkan alamat palsu seperti melakukan DOS, DDOS, dan

Kejahatan lainnya dengan IP address tersebut.

Law #10: Technology is not a panacea

Perkembangan

teknologi yang semakin pesat membuat kita menganggap teknologi tersebut

benar-benar aman, tetapi kita harus ingat bahwa tidak ada system yang sempurna

pasti ada celah keamanan yang dimiliki oleh system tersebut. Kita harus

menganggap bahwa keamanan itu adalah proses bukan sebagai tujuan. Dengan

menganggap teknologi sangat aman kita akan mudah tertipu baik secara finansial

maupun secara material dengan berbagai transaksi dengan menggunakan teknologi

internet.

Microsoft Security Response

Center mendapat laporan tentang adanya celah keamanan pada produk microsoft,

dalam beberapa kasus yang dilaporkan terdapat beberapa celah yang sangat

berbahaya baik dari sisi system maupun akibat dari ulah manusia atau kesalahan

yang dibuat oleh seseorang dalam menggunakan produk tersebut.

Microsoft Security Response

Center mendapat laporan tentang adanya celah keamanan pada produk microsoft,

dalam beberapa kasus yang dilaporkan terdapat beberapa celah yang sangat

berbahaya baik dari sisi system maupun akibat dari ulah manusia atau kesalahan

yang dibuat oleh seseorang dalam menggunakan produk tersebut.

0 Response to "10 Hukum Kekekalan Keamanan Microsoft"

Posting Komentar